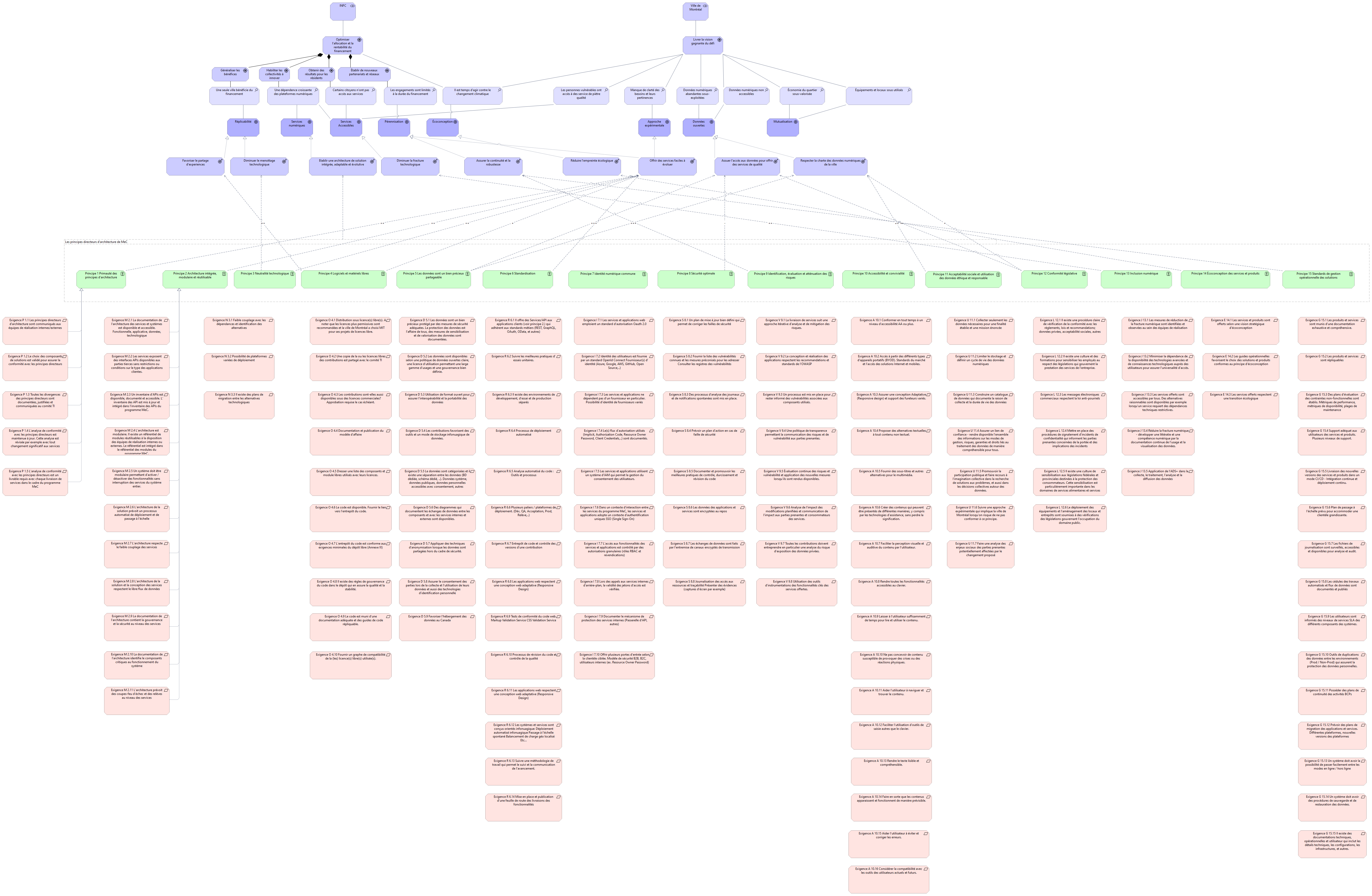

Une vue de motivation couvre l’aspect motivationnel du point de vue d’une partie prenante donnée. Dans cette vue, on arrive à identifier les moteurs/pilotes, les évaluations/constats, un certain nombre de buts/objectifs, les résultats attendus et leurs mesures, les principes ainsi que et les exigences et les contraintes qui sont nécessaires pour qualifier ces principes.

| Lien | https://github.com/VilledeMontreal/MontrealEnCommun/blob/master/Principes/Principes.md |